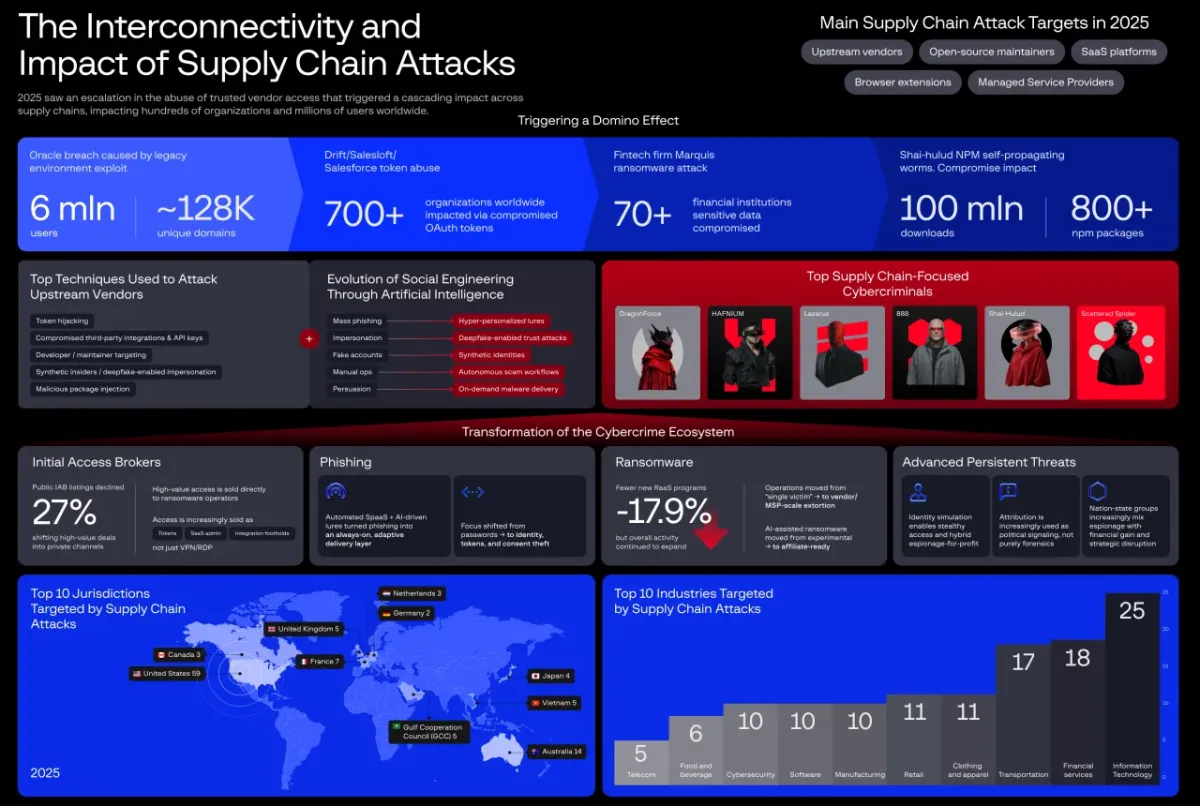

Jakarta, 27 Februari 2026 — Group-IB merilis High-Tech Crime Trends Report 2026 yang menyoroti perubahan pola serangan siber, khususnya serangan terhadap rantai pasok digital. Dalam laporan tersebut, Group-IB memperingatkan bahwa serangan rantai pasok telah berkembang menjadi ekosistem terintegrasi yang memanfaatkan kepercayaan, akses, dan data yang telah dikompromikan.

Alih-alih menyerang perusahaan secara langsung, pelaku memanfaatkan relasi kerja yang sudah dipercaya dalam ekosistem rantai pasok untuk menembus sistem keamanan konvensional. Dengan cara ini, penyerang berpeluang memperoleh akses yang lebih luas, termasuk ke jaringan pelanggan dari organisasi yang menjadi pintu masuk.

CEO Group-IB Dmitry Volkov menyebut ancaman siber saat ini tidak lagi berdiri sendiri. “Semua ini saling terhubung dalam ekosistem serangan rantai pasok. Satu celah saja bisa berdampak pada ribuan pihak lain. Phishing, ransomware, kebocoran data, hingga penyalahgunaan akses internal merupakan tahapan dalam satu kampanye terkoordinasi yang dibangun dengan mengeksploitasi kepercayaan dan memperluas jejak ancaman siber,” ujarnya.

Di kawasan Asia-Pasifik, Group-IB mencatat terdapat 263 kasus akses perusahaan yang diperjualbelikan di dark web sepanjang 2025 untuk memfasilitasi serangan rantai pasok.

Laporan itu juga menekankan bahwa lonjakan kebocoran data memperbesar risiko. Informasi seperti kredensial yang dicuri, source code, API key, hingga komunikasi internal dapat memberi penyerang pemahaman mengenai proses bisnis dan relasi antarperusahaan. Ketika digabungkan dengan akses yang diperdagangkan oleh broker, data tersebut memungkinkan penyusupan yang lebih terarah, penyamaran sebagai pihak terpercaya, serta penipuan yang tampak seperti aktivitas normal.

Dalam rangkuman tren, Group-IB mengidentifikasi sejumlah pola utama. Pertama, ekosistem open-source disebut kian menjadi sasaran, termasuk repositori paket seperti npm dan PyPI. Penyerang dilaporkan mencuri akun maintainer dan menyisipkan malware secara otomatis ke library yang banyak digunakan, sehingga pipeline pengembangan dapat berubah menjadi jalur penyebaran kode berbahaya ke banyak pengguna sekaligus.

Kedua, laporan mencatat lonjakan ekstensi peramban web berbahaya. Pelaku memanfaatkan ekstensi yang tampak tepercaya dengan cara membajak akun pengembang dan marketplace resmi untuk menyisipkan kode berbahaya. Ekstensi semacam ini kemudian digunakan untuk mencuri kredensial login, mengambil alih sesi pengguna, hingga mencuri data keuangan langsung dari peramban korban.

Ketiga, kompromi identitas melalui phishing disebut semakin menonjol, termasuk kampanye phishing yang didukung AI yang menargetkan integrasi sistem berkepercayaan tinggi serta alur login berbasis OAuth. Metode ini disebut dapat melewati perlindungan MFA dan memberi akses jangka panjang yang terlihat sah ke platform SaaS, pipeline CI/CD, serta lingkungan cloud. Sepanjang 2025 di Asia-Pasifik, sektor jasa keuangan, pemerintahan dan militer, serta telekomunikasi dilaporkan menjadi industri yang paling banyak menjadi target serangan phishing.

Keempat, kebocoran data disebut dimanfaatkan untuk serangan massal dengan bergerak ke hulu, yakni mengompromikan penyedia layanan dan layanan integrasi. Strategi ini dinilai dapat membuka akses ke lingkungan multi-tenant, sehingga satu insiden berpotensi memicu eksposur data secara luas dan menimbulkan dampak berantai pada banyak perusahaan.

Kelima, laporan menyoroti rantai pasok ransomware yang semakin terindustrialisasi. Initial Access Broker, data broker, dan operator ransomware digambarkan beroperasi dalam ekosistem yang terstruktur, dengan membidik akses di tingkat hulu agar serangan menjangkau lebih banyak target sekaligus. Sepanjang 2025 di Asia-Pasifik, sektor manufaktur, jasa keuangan, dan properti disebut menjadi industri yang paling banyak disasar kelompok ransomware.

Group-IB juga menilai pemanfaatan AI dalam berbagai alat serangan sepanjang 2025 membuat aksi siber lebih mudah dilakukan dan lebih sulit terdeteksi. Pelaku dapat membuat phishing kit dengan cepat, melakukan penyamaran lebih realistis, serta mengeksploitasi perangkat lunak open-source, sistem autentikasi, dan peramban web secara lebih luas dan terukur.

“AI bukan penyebab munculnya serangan rantai pasok, tetapi membuat serangan tersebut lebih efisien, cepat, dan sulit terdeteksi,” kata Volkov. Ia menambahkan bahwa kepercayaan berlebihan terhadap perangkat lunak dan layanan kini dapat berubah menjadi risiko strategis bagi perusahaan.

Melalui studi kasus dan pemetaan profil aktor ancaman, laporan tersebut menyimpulkan bahwa 2025 menjadi periode lonjakan signifikan ancaman rantai pasok. Serangan disebut berkembang dari penyusupan ekosistem open-source dan maraknya ekstensi peramban berbahaya, hingga phishing berbasis AI, penyalahgunaan OAuth, serta terbentuknya ekosistem ransomware yang semakin terorganisir.

Laporan itu juga mencatat aktivitas konsisten dari kelompok seperti Lazarus, Scattered Spider, HAFNIUM, DragonForce, 888, serta kampanye yang terhubung dengan Shai-Hulud. Temuan tersebut dinilai menunjukkan bahwa kelompok kriminal maupun aktor yang berafiliasi dengan negara sama-sama memanfaatkan platform dan integrasi tepercaya untuk menghasilkan dampak besar dengan upaya yang relatif efisien.

Menurut Group-IB, High-Tech Crime Trends Report 2026 didukung intelijen Digital Crime Resistance Centers (DCRC) di 11 negara, dipadukan dengan telemetri berbasis analisis perilaku aktor ancaman, investigasi kasus siber nyata, serta pemantauan berkelanjutan terhadap aktivitas di ekosistem underground. Laporan ini ditujukan untuk memberi wawasan yang dapat ditindaklanjuti bagi perusahaan, pemerintah, dan penegak hukum guna mengantisipasi risiko serta menghentikan rantai serangan sebelum kerusakan terjadi.